Buenas a tan buena gente. Hoy os traigo un pequeño tutorial, que os introducirá un poquito en lo que se denomina en seguridad informática “Esteganografía Digital“. Os voy a mostrar cómo enviar archivos ocultos en una imagen, con unas sencillas técnicas. Para ello, lo primero es explicaros por encima que es la esteganografía, un palabro muy raro y que cuanto más lo conoces, más apasiona, por lo menos en mi caso.

¿Os interesa? pues vamos a ello.

Índice de contenidos:

¿Qué es la Esteganografía?

Una muy antigua y muy creativa forma de ocultar información.

Doy por supuesto que todos conocéis la expresión “leer entre lineas” en el sentido figurado del término. Pues bien, que sepáis que antiguamente se lo tomaban al pie de la letra, antes de utilizar las tecnologías actuales para comunicarnos entre nosotros. Escribían mensajes secretos con tinta invisible, entre las lineas del texto de una aparente carta normal para ocultarlos.

Bueno, pues estas técnicas en las que el autor de un mensaje, busca esconder información confidencial en cualquier cosa que parezca inocente a simple vista, se le llama Esteganografía y se puede decir que es tan antigua como la escritura.

No confundir con Criptografía, que cifra un mensaje para que sea imposible de descifrar sin una clave para hacerlo.

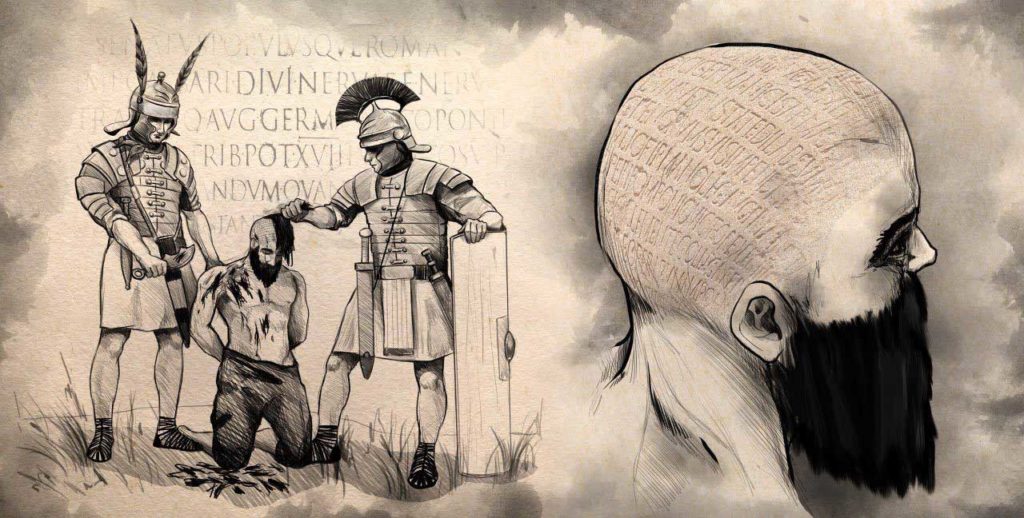

Historia

El concepto de esteganografía se introdujo por primera vez en 1499, pero la idea en sí misma ha existido desde la antigüedad. Hay historias de un método que se usaba en el Imperio Romano mediante el cual un esclavo elegido para transmitir un mensaje secreto se rasuraba el cuero cabelludo y se tatuaba un mensaje en la piel. Cuando el pelo del esclavo volvía a crecer, era enviado a su misión. El receptor volvía a rasurar el cuero cabelludo del mensajero y leia el mensaje.

El objetivo de la Esteganografía es ocultar de miradas indiscretas la existencia de un mensaje. Al igual que con otros métodos de gestión de la información, la Esteganografía también se utiliza en las tecnologías digitales.

Formciberseg

¿Qué ventaja tiene la esteganografía frente a la criptografía?

La ventaja es que el mensaje secreto intencionadamente, no llama la atención sobre sí mismo, pasa desapercibido, como un objeto del que no nos fijamos para analizar.

En Criptografía el mensaje cifrado es claramente visible sin importar cuanto de difícil pueda ser de descifrar, por lo que de inmediato despierta el interés para hacerlo. En algunos paises el cifrado es ilegal por lo que pueden ser constitutivos de delito.

Por ello la Esteganofría es más discreta que la Criptografía siendo capaz de tener un mensaje a la vista de todo el mundo sin que nadie más que el interesado se percate de ello.

El mensaje oculto es mucho más fácil de extraer como ocurre al enviar archivos ocultos en una imagen.

Esteganografía Digital.

En casi cualquier archivo u objeto digital, se puede ocultar un mensaje secreto; ya sea en un documento de texto, en una clave de licencia, o incluso, en la extensión de un archivo.

Unos de los “contenedores” preferidos de los estenógrafos son los archivos multimedia (imágenes, audios, videos, etc.) ya que al ser bastante grandes, permiten, insertar más contenido extra para que pase desapercibido, que en un documento de texto.

La información secreta se puede escribir en los metadatos del archivo o directamente en el contenido principal, cómo a continuación os mostraré en “Cómo enviar archivos ocultos en una imagen”.

En el caso concreto de las ímagenes, la información se esconde en los píxeles, extrayéndose mediante herramientas especiales como Winhex que las convierte a hexadecimal y así poder extraer la información oculta en ella.

No os austéis, en esta guía de cómo enviar archivos ocultos en una imagen, no hará falta que uséis herramientas tan complejas como la descrita, que son usadas por péritos informáticos forenses; sino que con herramientas de nivel de usuario sencillas, os mostraré como realizarlo.

Sólo os estoy introduciendo al mundo de la esteganografía.

Ciberdelincuencia y Esteganografía

Ya se han detectado ciberataques en empresas, donde los ciberdelincuentes, han usado la Esteganografía para ocultar las huellas de su actividad maliciosa en una computadora atacada.

Una serie de operaciones de malware dirigidas al ciberespionaje, y varios ejemplos de malware creado para robar información financiera han sido descubiertos recientemente utilizando esta técnica.

Ataque cibernético ocultando información en una fotografía

En un ataque cibernético típico dirigido a una red, un ejecutor de amenazas, una vez dentro de la red atacada, establece un punto de apoyo, recopilando información valiosa para luego transferirla a un servidor remoto de comando y control (C&C).

En la mayoría de los casos, las soluciones de seguridad comprobadas o los análisis de seguridad profesionales pueden identificar la presencia del autor de la amenaza en la red en cada etapa de un ataque, incluida la etapa de extracción de la información o exfiltración.

Esto se debe a que la parte de exfiltración generalmente deja pistas. Por ejemplo, conexiones registradas a una dirección IP desconocida, o que se encuentre en una lista negra; sin embargo, cuando se trata de ataques donde se usa la esteganografía, la detección de la exfiltración de datos se convierte en una tarea muy difícil.

En este escenario, los ciberdelincuentes insertan la información que se robará dentro del código de una imagen visualmente normal o un archivo de video que luego se enviará a los centros de mando y control C&C. Por lo tanto, es poco probable que un evento de este tipo active las alarmas de seguridad o tecnología de protección de datos. Esto se debe a que, después de la modificación por parte del atacante, la imagen en sí misma no se modificará visualmente y su tamaño y la mayoría de los demás parámetros tampoco se alterarán demasiado, por lo que no generará ningún motivo de preocupación para las barreras y métodos con los que las empresas se bastionan.

Haciendo que la esteganografía sea una técnica lucrativa para los ciberdelincuentes a la hora de elegir la forma de filtrar los datos de una red atacada.

Preocupación en las compañias de seguridad.

Hoy en día preocupa que la técnica también está siendo adoptada activamente por los ciberdelincuentes llamémosles “regulares”, no solamente para técnicas de ciberespionaje.

Los investigadores de Kaspersky Lab lo han visto utilizada la esteganografía en versiones actualizadas de troyanos, incluidos Zerp, ZeusVM, Kins, Triton y otros. La mayoría de estas familias de malware generalmente apuntan a organizaciones financieras y usuarios de servicios financieros. Esto último podría ser un signo de la próxima adopción masiva de la técnica por parte de los autores de malware y, como resultado, una mayor complejidad en la detección de malware.

Kaspersky Lab

Memes

Los memes son hoy en día una gran fuente de malware y son usados cómo método de ingeniería social para introducirse en los ordenadores personales.

Twitter, Facebook y en general todas las grandes redes sociales son una fuente de memes y muchos de ellos cuando se descargan en nuestros ordenadores, introducen algún tipo de malware en ellos, evitando con la esteganografía que salten las alarmas del antivirus. Por ello si saben los gustos de una persona, pueden ser una fuente de introducción de programas maliciosos en su équipo, bien para robarle contraseñas, números de tarjetas de crédito o bien una forma de introducirse en las redes de la empresa en la que la víctima trabaja.

Una vez en el ordenador de la víctima, el meme abre las instrucciones que lleve la imagen como:

- Tomar una captura de pantalla del escritorio.

- Recopilar información sobre los procesos en ejecución.

- Copiar los datos del portapapeles

- Escribir los nombres de los archivos de carpetas específicas.

- Etc.

El uso de la esteganografía no convierte una imagen, video o canción en malware, pero si que se puede utilizar para ocultar una carga dañina, de los análisis de los antivirus.

Mantener a salvo los dispositivos

Los archivos en sí ocultos en imágenes, no roban ni descargan nada en tu ordenador. Por lo tanto, puedes mantener a salvo tu dispositivo protegiéndolo de los componentes de malware que ocultan texto o código malicioso en archivos multimedia de la siguiente forma:

- No precipitaros a la hora de abrir enlaces o archivos adjuntos en correos electrónicos. Primero, leer cuidadosamente el mensaje. Si la dirección del remitente o cualquier otro contenido resulta sospechoso, es mejor que lo ignoréis.

- Si tenéis que descargar un archivo, utilizar siempre fuentes de confianza; por ejemplo, descarga las aplicaciones de las tiendas oficiales o de los sitios web de los desarrolladores. Lo mismo sucede con las películas y la música; no descargues nada de fuentes desconocidas y mucho menos de sitios donde empiezan a abrirse ventanas de publicidad invasiva.

- Utilizar una solución de seguridad de confianza ya que, aunque no reconozca el código en imagen, puede interceptar las acciones sospechosas de otros módulos de malware.

- Tener todas las soluciones de seguridad, aplicaciones, así cómo el sistema operativo con las últimas actualizaciones disponibles. Las empresas de seguridad ya están luchando fuerte por sacar soluciones para detectar estos archivos, por eso hay que tenerlos actualizados.

Bueno y ahora que ya sabéis lo que es la esteganografía, os voy a mostrar una de las formas de, cómo envíar archivos ocultos en una imagen.

Vaya por delante que este tutorial lo realizo a modo de introducción a la esteganografía, siendo responsabilidad de cada cual, el buen o mal uso que se haga al adquirir estos conocimientos.

Cómo enviar archivos ocultos en una imagen

Vais a aprender mediante unas pequeñas técnicas que os mostraré a continuación a cómo enviar cualquier archivo oculto dentro de una imagen. Esta imagen se comportará como tal a los ojos de la gente común, pero en su interior contendrá la información que hayamos almacenado en ella.

Lo Primero.

Archivos que necesitaremos:

- Archivos que deseamos esconder. (Pueden ser de cualquier tipo y / o tamaño)

- Una imagen en formato PNG o JPG. (Puede ser de cualquier peso y / o tamaño)

- Programa para comprimir archivos. (Winrar, Winzip, 7Zip… Cualquiera vale)

Proceso:

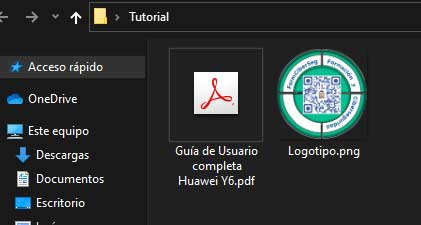

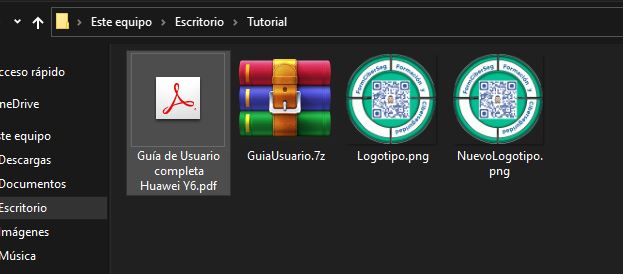

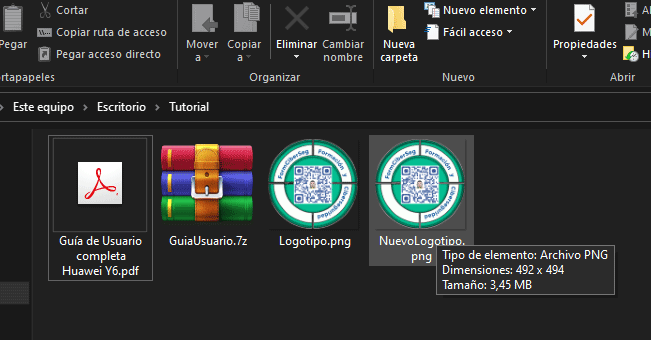

Juntaremos todo el material dentro de un mismo directorio, yo me he creado en el escritorio una carpeta que la he llamado “tutorial“, donde he almacenado los archivos que voy a utiizar. Una imagen del logotipo de esta página FormCiberSeg; en la cual voy a esconder un archivo PDF, que es una guía de un teléfono móvil Huawei Y6; como podéis ver en la siguiente imagen.

Con los materiales ya preparados continuaremos con lo siguiente:

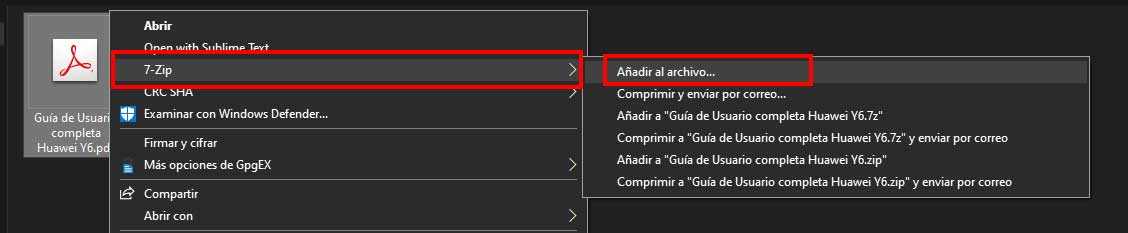

Comprimiremos el archivo que deseamos ocultar con nuestro compresor de archivos. Yo he usado 7Zip, pero podéis usar el que mejor manejéis.

Hacéis click derecho sobre vuestro archivo a ocultar, elegís vuestro compresor de archivos y seguidamente “añadir al archivo”. Os saldrá la siguiente ventana.

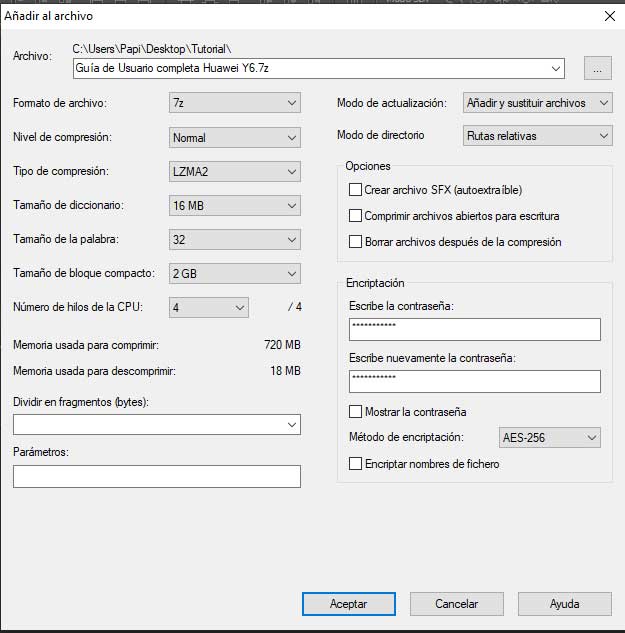

Aquí lo ponéis a vuestro gusto todo, yo le he puesto una contraseña que solo la sabremos el destinatario del mensaje y yo, para añadir una capa más de seguridad en caso de que fuera interceptado el archivo.

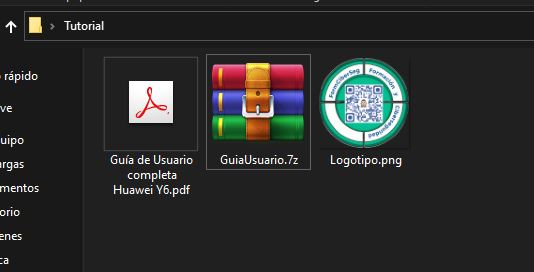

Al comprimir he creado un archivo comprimido llamado “GuiaUsuario.7z”. (Daros cuenta que no he dejado espacios en blanco ni he puesto acentos al renombrar el archivo). El cual, como he indicado, contiene el archivo “Guía de usuario completa Huawey Y6.pdf”.

Ahora estar atentos que vamos a hacer lo siguiente:

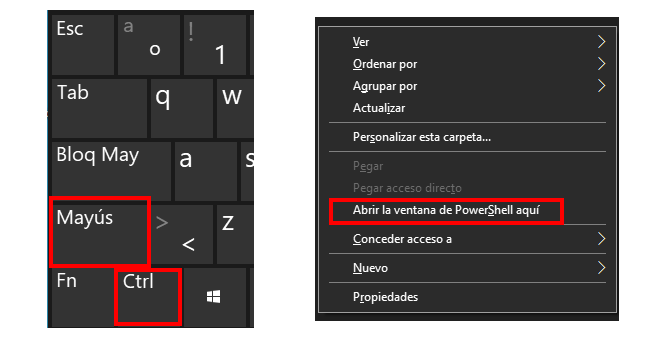

Dentro de la carpeta apretaremos a la vez las siguientes teclas de nuestro ordenador.

Ctrl + Shift mientras hacemos click derecho con el ratón. En la ventana contextual que nos saldrá buscaremos la la opción “Abrir ventana de comandos aquí” si os pone lo que a mi en la siguiente imagen, no es lo mismo, pues lo tengo configurado para que me abra la Power-shell de W10 y con la PowerShell no funciona.

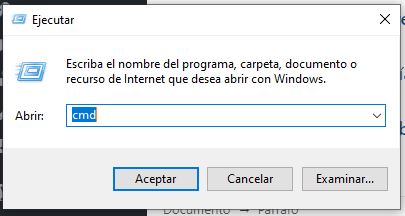

Entonces deberemos de abrir la cónsola de comandos de la siguiente forma:

Menú Inicio > Ejecutar y una vez ahí escribimos cmd > Aceptar, para cargar el “Símbolo del Sistema”.

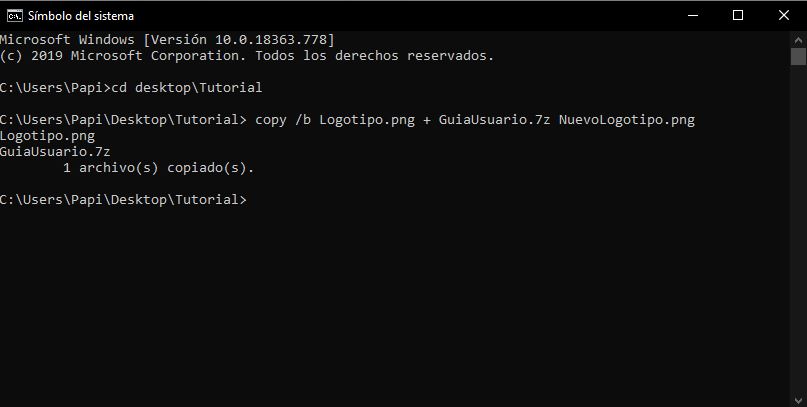

Una vez en Símbolo de Sistema, nos dirigimos al directorio donde tenemos almacenados nuestros archivos. Para ello deberemos usar la sentencia “cd ruta”.

A continuación, una vez estéis en vuestra cónsola de comandos y estéis ubicados en el directorio donde tenéis los archivos, teclear lo siguiente:

copy /b NombreDeLaImagen.png + NombreDelArchivo.rar NuevaImagen.png

Es decir en mi caso sería:

copy /b Logotipo.png + GuiaUsuario.7z NuevoLogotipo.png

Aquí lo tenéis en la imagen perfectamente detallado y como he llegado hasta la ruta del directorio con la cónsola de comandos. Os repito, con Power-Shell no me ha funcionado, si alguien lo hace funcionar agradecería me indicase cómo lo hizo en comentarios.

El /b al lado de copy le indica al Sistema Operativo que en vez de una copia normal de archivos, realice una copia binaria, lo que permite hacer la acción que estáis realizando.

Le dáis a Enter después de escribir la sentencia y en vuestro directorio se habrá creado un archivo llamado NuevoLogotipo.png. En vuestro caso será el nombre que le hayáis puesto. Lo comprobamos mediante el explorador de Windows:

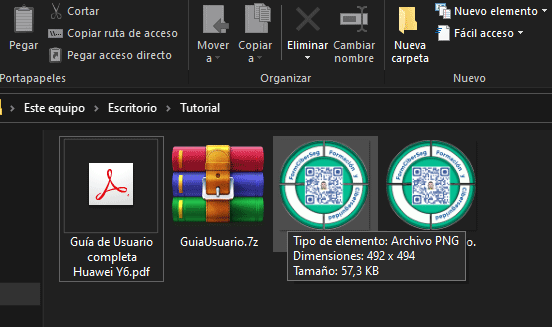

Como podéis apreciar en la imagen de arriba, se ha creado la imagen “NuevoLogotipo.png”, la cual al marcarla, en su vista previa nos muestra una imagen común y corriente (la que era originalmente) y si comparamos con la imagen original (logo.png) podemos ver que su peso ha aumentado, pero que al abrirla o seleccionarla, pasa exactamente lo mismo. O sea, el comportamiento de la imagen en si, no se altera. Lo veréis mejor en las siguientes imágenes.

Como vemos al comparar la imagen original Logotipo.png sus dimensiones son 492 x 494 px y un peso de 57,3 KB. Y la imagen NuevoLogotipo.png tiene las mismas dimensiones en píxeles pero su peso a pasado a ser de 3,45 MB.

Esta imagen podemos enviarla por el canal que queramos y se comportará como una imagen normal, sólo el interesado en recibir el mensaje que hay en su interior, sabrá que lleva un regalo y procederá a su extracción.

Cómo extraer el archivo escondido en la imagen

Si deseáis obtener los archivos que hemos generado siguiendo esta guía de cómo enviar archivos ocultos en una imagen, debéis de hacer lo siguiente:

Como podéis observar si la imagen la queréis visionar, la trataréis como una imagen normal, si la queréis abrir, con hacer doble click sobre ella, se abrirá con vuestro visor de imágenes predeterminado como una imagen normal, sin notarse para nada que lleva un archivo escondido.

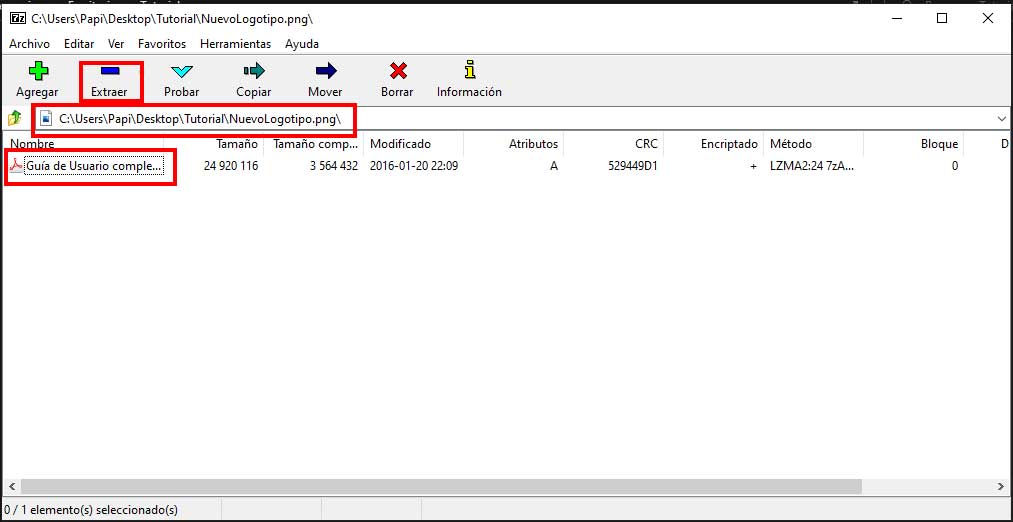

Para extraer el archivo escondido, os situáis sobre la imagen > Click derecho > Abrir con. Y seleccionáis vuestro programa compresor de archivos (WinRar, WinZip, 7z… etc.). Y os aparecerá la siguiente ventana.

Si os fijáis en la imagen anterior, podéis ver que en el título de la ventana aparece el nombre del archivo que creasteis, en mi caso: NuevoLogotipo.png, y nos muestra todos los archivos que contiene, en este caso el .PDF, con su tamaño normal y su tamaño comprimido.

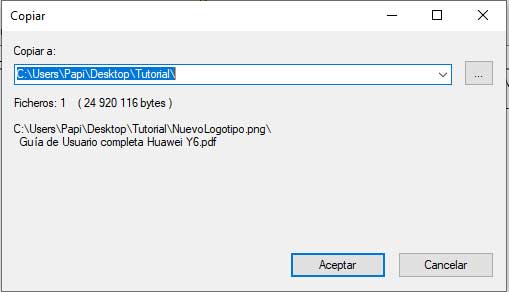

Haréis click en extraer y elegiréis donde la queréis guardar. Yo la guardaré en el mismo directorio en la carpeta tutorial.

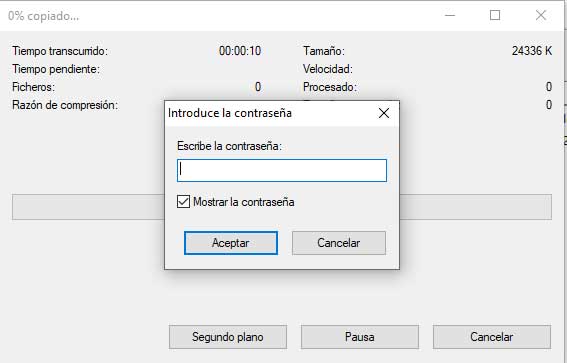

Si os acordáis, como medida de seguridad extra, al comprimir la imagen, le puse una contraseña, ahora es cuando me la pide para descomprimir.

Le pongo la contaseña, lo renombro para que no machaque al archivo original, pues lo he guardado en la misma carpeta del Tutorial y ya lo tenemos para poder abrirlo, manipularlo, leerlo o lo que deseemos hacer con él.

Y así con estas simples técnicas os he mostrado cómo enviar archivos ocultos en una imagen usando la Esteganografía, que os permitirá ser aún más precavidos cuando necesitáis enviar información importante a otras personas.

Espero que os haya sido útil esta pequeña guía de lo que es a grosso modo la esteganografía y como la podéis usar para poder enviar mensajes ocultos a salvo de miradas indiscretas como por ejemplo por WhatsApp. Twitter y cualquier medio que uséis para comunicaros.

Un saludo y hasta el próximo post.

Atte: Jevi – Jesús Vila Arsenal – FormCiberSeg- Formación y Ciberseguridad – Cibercooperante.