Hola a tod@s, con esta entrada del blog; doy comienzo a un pequeño curso o guía de seguridad en el correo electrónico a nivel de usuario; tanto a nivel doméstico, cómo a nivel de empresa.

El objetivo es que cualquier persona, con conocimientos básicos de internet; sea capaz de realizar un envío correcto y seguro de los mensajes según los destinatarios.

Así cómo evitar en lo máximo de lo posible, los engaños y estafas a través del correo electrónico; así como identificar los correos con intenciones fraudulentas

Índice de contenidos:

Introducción al curso de seguridad en el correo electrónico.

Cada vez es más raro el envío de cartas físicas enviadas a través del servicio ordinario de Correos. Ya que poco a poco una gran parte de nuestro correo tradicional se está sustituyendo por el correo electrónico; (publicidad, facturas, notificaciones de la administración, mensajes particulares etc…

Hay cuatro maneras básicas de comunicación usando Internet, que son: el correo electrónico, la mensajería instantánea (WhatsApp, Skype,…), los servicios de Chat y VoIP.

Son varias formas que se complementan, nosotros como usuarios, utilizamos cada una según las circunstancias.

En conversaciones cortas e informales con amigos y familia, a través del móvil, usamos la mensajería instantánea.

En comunicaciones más formales, utilizando el ordenador, solemos usar más el correo electrónico.

Cuando estamos en alguna aplicación, suelen tener un chat interno, como por ejemplo Facebook

Cuando hablamos por teléfono, la mayoría de compañias ya utilizan el protocolo de voz sobre IP – VoIP.

Voy a centrarme en explicaros la manera de comunicarnos de manera segura por correo eléctrónico o Email.

El hecho de que cada vez se use más; en detrimento del correo ordinario de toda la vida (enviar una carta dentro de un sobre con su sello); debe de conllevar una formación de los usuarios sobre el uso y la seguridad en el correo electrónico ya que; a la vez que brinda muchas ventajas respecto al correo tradicional, también estamos expuestos a bastantes riesgos que antes no existían.

Objetivos de esta guía de seguridad en el correo electrónico

Una vez hayáis finalizado este micro curso o guía de seguridad en el correo electrónico, deberíais de ser capaces de:

- Conocer los diferentes accesos al correo electrónico y elegir el que más convenga a vuestras necesidades.

- Realizar un envío correcto y seguro de los mensajes según los destinatarios

- Tener los conocimientos básicos sobre certificados, firma digital y cifrado de datos. Concretamente su uso en el envío de correos electrónicos

- Saber reconocer los correos que puedan ser SPAM y saber como actuar ante ellos.

- Evitar los engaños y estafas a través del correo electrónico, así como identificar los correos con intenciones fraudulentas

- Saber como rastrear un correo leyendo sus cabeceras

- Entender una cabecera de correo

Funcionamiento del correo electrónico

El correo electrónico o E-mail es una manera de enviar mensajes entre ordenadores conectados a través de Internet.

Como la mayoría de los servicios de Internet el correo se basa en la arquitectura cliente/servidor.

Voy a explicar en esta guía de seguridad en el correo electrónico, de forma simplificada, en qué consiste esta arquitectura:

Los clientes son los ordenadores de los usuarios que utilizan el correo; y el servidor es el ordenador que gestiona el correo, el servidor pertenece a la entidad proveedora del correo (Movistar, Vodafone, Microsoft, Gmail, etc.)

El proceso cliente/servidor es más complicado de lo expuesto aquí; puesto que se envían mensajes intermedios de comprobación para asegurarse que en cada paso los datos se reciben bien.

Laarquitectura cliente-servidores un modelo de diseño de software en el que las tareas se reparten entre los proveedores de recursos o servicios; llamadosservidores, y los demandantes, llamadosclientes.

Wikipedia

Los clientes disponen de un programa-cliente de correo, por ejemplo Outlook o Thunderbird. El servidor es un ordenador que tiene un programa servidor de correo que puede atender miles de cuentas de correo. Normalmente el servidor de correo se encuentra en una máquina distinta al servidor de páginas web; por esto puede que en un momento dado no funcione el servidor web pero sí el servidor de correo, o viceversa.

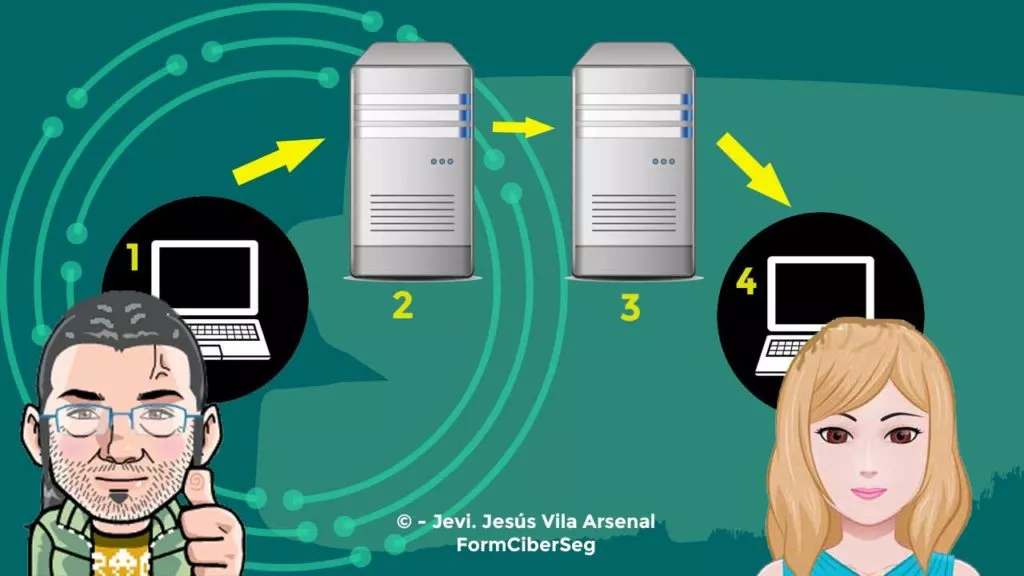

Cuando alguien envía un correo electrónico, primero llega a su servidor de correo; que lo envía al servidor del destinatario, donde el mensaje queda almacenado en el buzón del destinatario. Cuando el destinatario se conecte al servidor, éste le enviará todos sus mensajes pendientes. Por esto da igual que el destinatario esté conectado o no a Internet en el momento que se le envía un mensaje.

2-El correo llega al servidor de Jevi

3-El servidor de Jevi envía el correo al servidor del destinatario, quedando almacenado en el buzón del destinatario

4-El destinatario se conecta a su servidor de correo y este le envía todos los mensajes pendientes.

El correo en algunos proveedores se puede configurar para que cada vez que se arranque; lea los mensajes pendientes o para que los lea cuando pulsemos en el botón Recibir.

Normalmente son mostrados en una bandeja de entrada y tu ya eliges cuales leer y cuales no.

El servidor que alberga los correos suele disponer de un espacio limitado. Cuando en algún momento detecta que vas a sobrepasar dicha capacidad, recibirás un aviso para eliminar correos. Si no lo haces, tu bandeja de entrada no admitirá correos nuevos. En caso de que sea un correo corporativo, tu proveedor te dirá que contrates más espacio en Disco.

De todas formas si eres un usuario doméstico, esto no debe preocuparte tanto; porque hoy en día los principales servicios de correo electrónico ofrecen espacio de varios GB, que resulta más que suficiente en la mayoría de casos.

Todos solemos tener alguna cuenta de correo para darnos de alta en los numerosos sitios que nos lo piden; con lo que se nos llena de spam. En mi caso tengo cuentas con miles de correos no vistos y nunca he llegado al límite.

Formas de acceso al correo electrónico.

Una cuenta de correo la conforman un usuario y un dominio, siguiendo la siguiente estructura “nombre@dominio“. Normalmente, una cuenta es propiedad de un único usuario, que se conecta al servidor de correo correspondiente para consultar su correo electrónico; autenticándose mediante un nombre de usuario y una contraseña.

Cada dirección de correo es única para todo el mundo, no pueden existir dos direcciones de correo iguales.

Esta conexión se realiza generalmente de dos formas:

- Con un programa o cliente (Mozilla Thunderbird, Microsoft Outlook, Eudora…)

- Accediendo a una página web a través de un navegador de Internet. Este último se conoce como Webmail (hotmail.com, gmail.com. Yahoo correo, etc.).

Ambas formas de acceso poseen características distintas en cuanto a funcionalidad y seguridad y ahora mismo os las explico:

Clientes de correo:

Un cliente de correo electrónico es un programa de ordenador usado para leer y enviar mensajes de correo electrónico; los cuales son almacenados en la misma máquina donde se ejecuta, lo que permite leerlos e incluso redactarlos fuera de línea.

Wikipedia

Al utilizar el correo electrónico mediante un programa, los mensajes se descargan al ordenador. Esto permite que, si otros usuarios tienen acceso al ordenador, y los correos no están cifrados; otros usuarios puedan consultar los correos que hayan sido descargados.

Para evitarlo, una forma sencilla es que debemos de acostumbrarnos a hacer uso de distintos usuarios en el sistema operativo, ya que los sistemas operativos; incorporan medidas para evitar que se puedan consultar las carpetas del resto de usuarios (donde normalmente se almacenan los correos).

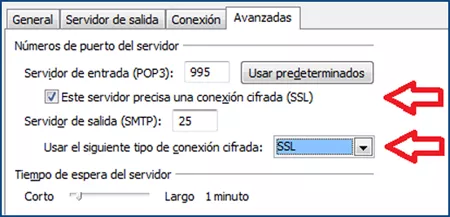

Otro asunto muy importante es que las comunicaciones entre nuestro ordenador y el servidor, por defecto acostumbran a no ser cifradas (no usan SSL); por lo que es posible interceptar tanto los correos electrónicos como las contraseñas de acceso.

Los programas de correo tienen opciones para evitar estas situaciones aunque no todos los servidores soportan estas funcionalidades.

Por lo que en las opciones avanzadas del programa de correo que se utilice; le indicaremos que utilice el protocolo SSL, como podéis ver en la imagen superior a este párrafo.

WebMail:

Con este sistema, se accede a una página web a través de un navegador de Internet.

En este caso los correos se almacenan en el servidor y se consultan online.

Al no almacenarse en el equipo no hay problema de que usuarios con acceso al ordenador puedan consultar el correo. No obstante, algunos de los servidores de webmail utilizan el protocolo http sin cifrar, por lo que si alguien está monitorizando la red; puede interceptar los correos que enviemos y recibamos e incluso, las contraseñas de acceso.

Es por ello que al escribir la dirección del servidor de correo es mejor poner; https:// en lugar de http:// aunque no todos los servidores lo soportan.

En lo referente a las contraseñas para acceder a nuestra cuenta de correo, generalmente cuando accedemos mediante webmail; existe la opción de cambiar la contraseña y establecer una pregunta secreta para recuperar la contraseña en caso de olvidarla; (esta funcionalidad no está disponible en los programas de correo).

Hay que tener en cuenta que si nuestra respuesta a la pregunta secreta es excesivamente fácil, un usuario que nos conozca, o bien que nos siga por redes sociales; puede cambiar nuestra contraseña y acceder a nuestro correo electrónico, por lo que no es aconsejable usar nombres de mascotas, fechas de cumpleaños, lugar de nacimiento o respuestas parecidas.

Actualmente, muchos proveedores de correo disponen de la autenticación en dos pasos. Este sistema solicita, además del nombre de usuario y contraseña, un código de verificación que se recibe previamente en el teléfono móvil, nomalmente mediante SMS.

Resumiendo, respecto a las contraseñas del correo, en esta guía de seguridad en el correo electrónico; tenemos que tomar las mismas medidas que cuando accedemos a cualquier otro servicio Web.

- Evitar conectarse en equipos públicos: (cibercafés, etc.). Así evitaremos que nos roben la contraseña mediante programas maliciosos (keyloggers)

- Cerrar siempre la sesión al abandonar el correo, en lugar de limitarse a cerrar el navegador o la pestaña.

- Como ya os dije antes, evitar el uso de respuestas sencillas para la opción “recuperar contraseña”.

- Utilizar un ordenador seguro: sistema operativo y navegador actualizados, software antivirus, etc.

- Utilizar contraseñas robustas para acceder al correo electrónico: Cuanto más caracteres tenga mejor, un mínimo de ocho carácteres estaría bien; incluyendo alguna “mayúscula”, caracteres especiales “@#” y números.

- Doble factor de autenticación en cuentas importantes.

- No marcar la opción de recordar contraseña, cuando accedemos al correo mediante la Web, “WebMail”

Realizar un envío correcto y seguro de los mensajes según los destinatarios

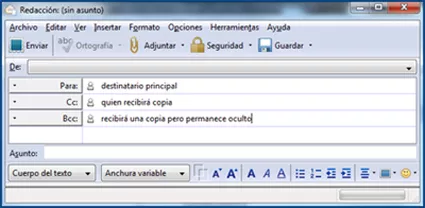

Cuando se envía un correo electrónico se puede elegir entre 3 campos para incluir la dirección del/los destinatarios.

Estos campos han existido desde los inicios de internet, pero seguro que muchas personas, a menos que hayan trabajado en oficinas; no saben cómo se utilizan ni para qué sirven cada uno de ellos.

Diferencias entre los campos Para, CC y CCO en un correo electrónico

En caso de que el correo tenga un único destinatario, bastará con escribir su dirección en el campo “Para”; pero si se va a enviar el correo a varios destinatarios hay que tener en cuenta la diferencia entre los campos “Para”,”CC” y “CCO”.

Nota: en algunos casos el campo “CCO” también se conoce como “BCC” o Copia Oculta.

- CC = Español: “Con Copia” – Inglés: “Carbon Copy – Copia de carbón”

- CCO = Español: “Con Copia Oculta – Inglés: “BCC – Blind Carbon Copy”

Para:

Es el campo donde irá el destinatario o los destinatarios principales, a los cuales se hará referencia en el mensaje que se vaya a escribir.

CC:

Con Copia, (Copia Carbón) o en inglés Carbon Copy: aquí van los destinatarios los cuales se desea que “estén al tanto” del contenido, pero sin ser ellos los receptores directos de la acción a tomar.

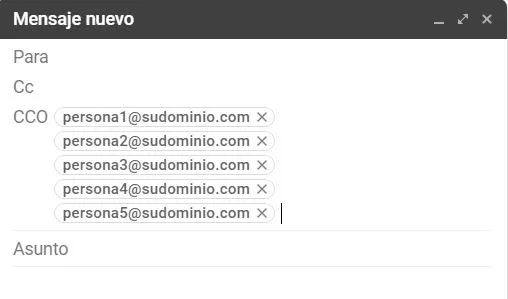

CCO:

(Copia Carbón Oculta, o Con Copia Oculta) o en inglés BCC (Blind Carbon Copy): este campo es un poco especial, y es que en él irán los destinatarios que no se desea que nadie los vea. Pero ni estos mismos destinatarios tampoco sabrán quiénes más están en el campo CCO.

Los campos Para y CC sirven para lo mismo, indicar varios destinatarios; y la única diferencia entre ellos es a nivel formal o de protocolo; se entiende que el correo va destinado a quien figura en el campo “Para”; y que se envía una copia a los destinatarios del “CC” para que estén informados al tanto del asunto; (se trata de una formalidad).

En este caso todos los destinatarios del correo, ya figuren en el “Para” o en el “CC”; podrán ver a quien se ha enviado el correo electrónico.

Sin embargo, dependiendo del entorno, esto puede ocasionar algunos problemas a la hora de hacer envíos masivos; ya que están quedando expuestas las direcciones de correo de todos los destinatarios.

Esto arrastra la revelación del correo electrónico del resto de receptores (dato de carácter personal); generalmente sin consentimiento de los afectados y por ello puede desencadenar problemas legales.

Tenéis que saber que si reveláis direcciones de mails en un envío de correo de una lista de correos; podéis recibir una denuncia por parte de algún destinatario cuya dirección fue revelada en el envío de la lista de correos.

Ley de protección de datos y el CCO:

El artículo 10 de la Ley Orgánica 15/1999 exige a quienes manejan datos ajenos guardar el secreto profesional de los mismos. Es decir, que si otorgas tu dirección de correo a una web, empresa, etc. Estas deben de mantenerlo oculto a terceros. En concreto, la ley dice lo siguiente:

“El responsable del fichero y quienes intervengan en cualquier fase del tratamiento de los datos de carácter personal están obligados al secreto profesional respecto de los mismos y al deber de guardarlos, obligaciones que subsistirán aun después de finalizar sus relaciones con el titular del fichero o, en su caso, con el responsable del mismo.

El incumplimiento del deber de secreto constituye infracción grave de acuerdo con lo previsto en el artículo 44.3.d) de la LOPD:»La vulneración del deber de guardar secreto acerca del tratamiento de los datos de carácter personal al que se refiere el artículo 10 de la presente Ley”.

En la LOPD se entiende el correo electrónico, por lo tanto, como “dato de carácter personal”, incluso cuando este se encuentre disponible públicamente, en internet por ejemplo. Únicamente podemos difundir el correo electrónico con consentimiento del propietario. Por lo tanto, el incumplimiento de esta normal puede acarrear una importante multa por no usar CCO.

¿Cual es la multa por no usar CCO?

Depende de cada caso concreto. La multa por no usar CCO puede variar desde 600 hasta 3.000 euros o más (legalmente podría llegar a los 60.000 euros). La cuantía depende de la cantidad de correos electrónicos que son vulnerados en un mensaje. Es decir, que no es lo mismo enviar un correo sin CCO a 10 destinatarios, a 50 o a 4.000.

Entre algunos de los casos de nuestro país encontramos la multa de 3.000 euros impuesta a una inmobiliaria. Esta empresa envió una felicitación navideña a todos sus clientes (4.000 personas) olvidando la CCO en 2010. Otro caso es el de una empresa de recursos humanos a la que se le aplicó la multa mínima (600€) por vulnerar por error la privacidad de 10 personas que habían sido descartadas en una oferta laboral.

Para evitar estos casos expuestos en el spoiler, existe el campo “CCO” (“BCC”): si enviamos un correo a múltiples contactos y para introducir sus direcciones utilizamos el campo “CCO”, ninguno de los destinatarios verá a que otros usuarios se les ha enviado el correo.

Casos de ejemplo:

En esta guía de seguridad en el correo electrónico, voy a indicaros una serie de ejemplos de como actuar en cada caso y porqué.

Ejemplo 1:

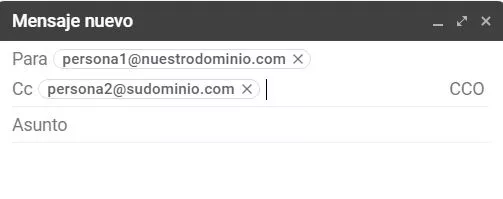

Enviamos un informe a una persona y queremos que una segunda persona también reciba la información:

Explicación: ambas personas recibirán el correo electrónico, persona1; comprenderá que él es el destinatario del correo y verá que también se ha enviado a persona2; porque ha de estar informado; persona2 también verá que el correo es para persona1 y él es un receptor “secundario”.

Ejemplo 2:

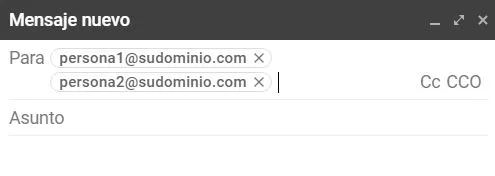

Realizamos una consulta por correo electrónico a dos personas.

Explicación: ambas personas recibirán el correo; comprenderán que los dos son los destinatarios y que se espera una respuesta de cualquiera de ellos, o de ambos.

Ejemplo 3:

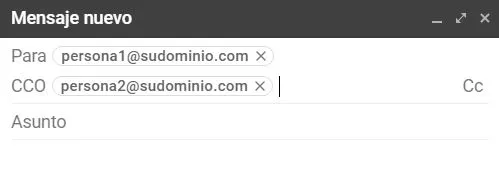

Enviamos un correo a una persona y queremos que una segunda persona esté informada, pero sin que la primera lo sepa:

Explicación: persona1 creerá que es el único destinatario del correo y persona2 recibirá una copia en la que verá que el correo se ha enviado a persona1 y que esta desconoce que ha sido enviado a persona2.

Ejemplo 4:

Enviamos un correo masivo a una lista de amigos con una invitación a un evento:

Explicación: todos las personas recibirán el correo pero nadie podrá consultar quienes más han sido invitados; salvaguardando de esta forma la privacidad del resto de los invitados; así como tampoco podrá responder a ninguno de los que están en “CCO”, aunque utilizase la opción “Responder a todos” . Os recalco que el correo electrónico, en la medida en que puede usarse para identificar a una persona, es considerado un dato de carácter personal; y no debe ser difundido sin el consentimiento expreso del propietario del mismo.

Resumen

Para no hacerlo tan largo, en próximas entradas seguiré con el Curso guía de seguridad en el correo electrónico.

En esta entrada os he mostrado los diferentes accesos al correo electrónico para que podáis elegir el más acorde a vuestras necesidades.

También os he mostrado como realizar un envío correcto y seguro de los mensajes según los destinatarios, utilizando los campos: Para, CC y CCO.

Ir practicando estos consejos mientras preparo el siguiente módulo, en el cual os traeré conocimientos básicos de como utilizar certificados; firma digital y algo muy interesante como es el cifrado de datos, para que si os interceptasen el correo antes de llegar a su destino, no lo puedan interpretar a menos que tengan la clave con la que lo habéis cifrado.

Tenéis más guías y cursos AQUÍ.

Todas las unidades formativas o módulos del curso de Seguridad en el correo eléctrónico, AQUÍ.

Atte: Jevi – Jesús Vila Arsenal. FormCiberSeg – Formación y ciberseguridad. Cibercooperante.